Mobile device management (MDM): cos’è, come funziona e perché è fondamentale

Data: 26 Marzo 2024I dispositivi mobili oggi sono totalmente inseriti nelle filiere lavorative. In alcuni casi, anche in quelle che non li prevedono esplicitamente. Non è raro, in assenza di policy e processi precisi, infatti, che gli utenti scelgano in modo autonomo di utilizzare i propri dispositivi mobili per accedere alle risorse aziendali. In altri casi, esistono dispositivi mobili aziendali, ma la loro gestione non è adeguatamente formalizzata.

Cos’è il mobile device management e perché è cruciale per le aziende

Il Mobile Device Management (MDM) è una soluzione software essenziale che permette alle aziende di gestire, organizzare e proteggere l’intero parco di dispositivi mobili, siano essi di proprietà aziendale o personali (BYOD) utilizzati da collaboratori e clienti.

Grazie all’MDM, è possibile configurare in modo centralizzato e da remoto impostazioni, applicazioni, policy di sicurezza e aggiornamenti per smartphone, tablet e laptop, garantendo anche il monitoraggio delle telemetrie come stato, posizione e modalità di utilizzo per una visione completa e un controllo proattivo.

L’MDM è diventato indispensabile per le aziende, specialmente da quando hanno preso piede e si sono ampiamente diffusi il lavoro ibrido e lo smart working.

La crescente diffusione dei dispositivi mobili per accedere alle risorse aziendali ha reso la gestione tradizionale insufficiente. L’emergere della “shadow IT”, ovvero l’uso non supervisionato di dispositivi personali per scopi lavorativi, espone le organizzazioni a rischi significativi.

Basti pensare che un recente report indica come il 97% degli utenti acceda alle risorse aziendali con i propri dispositivi personali. Senza una strategia MDM, la tua azienda si espone a vulnerabilità, perdita di dati e mancanza di conformità.

Implementare un sistema MDM porta numerosi vantaggi strategici e operativi:

- Aumento della sicurezza dei dati aziendali: protezione avanzata delle informazioni sensibili, gestione da remoto dei dispositivi smarriti o rubati (wipe) e controllo degli accessi.

- Gestione centralizzata e semplificata del parco dispositivi: un’unica console per controllare, configurare e monitorare tutti i device, ottimizzando tempi e risorse del reparto IT.

- Garanzia di conformità a normative (compliance): assicurati che tutti i dispositivi rispettino le policy aziendali e le normative di settore, riducendo rischi legali e sanzioni.

- Miglioramento dell’efficienza operativa per il reparto IT: automatizzazione dei processi di configurazione, distribuzione app e troubleshooting, consentendo al team di concentrarsi su attività a più alto valore aggiunto.

Come funziona una soluzione di mobile device management

Comprendere il funzionamento di una soluzione MDM aiuta a cogliere appieno il suo valore strategico. L’architettura di base è pensata per offrire controllo centralizzato e flessibilità operativa, senza la necessità di interventi fisici su ogni singolo dispositivo.

Al centro di un sistema MDM troviamo due componenti principali:

- La console di gestione (o server MDM): questa è la vera “cabina di regia” per il tuo reparto IT. Da qui, gli amministratori definiscono e applicano tutte le policy di sicurezza, configurano le impostazioni dei dispositivi, distribuiscono le applicazioni, monitorano lo stato del parco mobile e gestiscono eventuali problematiche. È l’interfaccia dove ogni regola viene stabilita e ogni azione viene impartita.

- L’Agente software o il profilo di configurazione sul dispositivo: su ogni smartphone, tablet o laptop che deve essere gestito, viene installato un piccolo agente software oppure viene applicato un profilo di configurazione specifico. Questo “componente client” è il braccio operativo che comunica con la console di gestione, riceve le istruzioni e le applica direttamente sul dispositivo, oltre a raccogliere e inviare dati telemetrici.

Il concetto chiave è la gestione “Over-The-Air” (OTA). Ciò significa che tutte le comunicazioni tra la console di gestione e i dispositivi avvengono in remoto, tramite la rete internet, senza la necessità di collegamenti fisici via cavo.

Le policy di sicurezza, gli aggiornamenti software, le configurazioni delle app e persino il blocco o la cancellazione dei dati in caso di smarrimento del dispositivo, possono essere applicati in modo istantaneo e automatico, ovunque si trovi l’utente. Questo garantisce un’applicazione rapida e uniforme delle politiche aziendali su tutti i device, migliorando notevolmente l’efficienza e la sicurezza della tua infrastruttura mobile.

Funzionalità chiave per la sicurezza e la gestione dei dispositivi

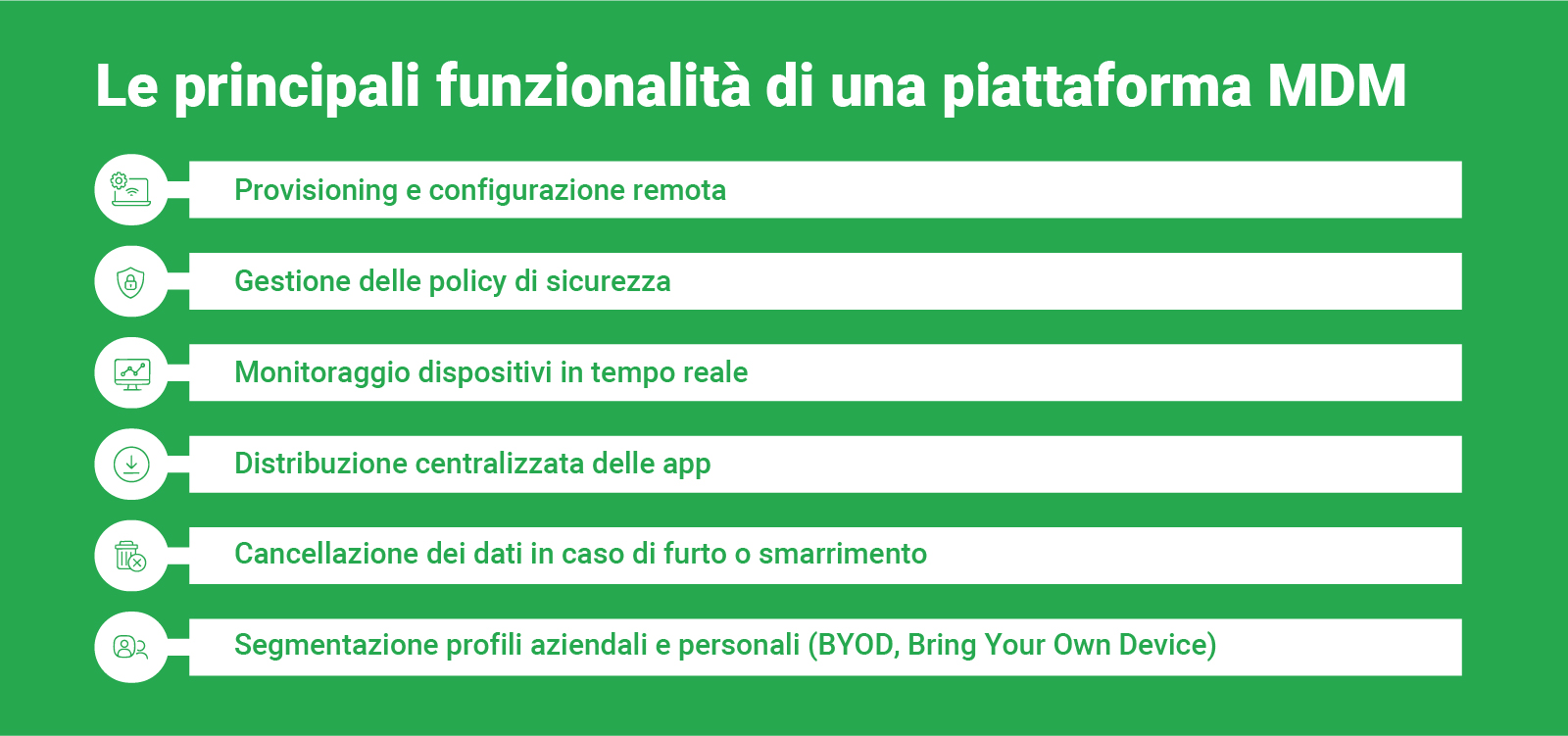

Una soluzione di Mobile Device Management (MDM) è una piattaforma strategica che offre un ventaglio di funzionalità essenziali per la sicurezza, l’efficienza e la conformità del tuo parco dispositivi mobili.

Ecco le principali funzionalità che non possono mancare:

- Configurazione e applicazione di policy: permette di definire e forzare regole di sicurezza rigide su tutti i dispositivi. Puoi imporre l’uso di password complesse, disabilitare funzionalità specifiche come la fotocamera o l’accesso a determinate app, e configurare automaticamente reti Wi-Fi aziendali e VPN. Questa funzione garantisce che ogni dispositivo rispetti gli standard di sicurezza aziendali, riducendo le vulnerabilità e proteggendo i dati sensibili.

- Gestione delle applicazioni (Application Management): offre il controllo completo sulle app installate sui dispositivi. È possibile distribuire, aggiornare o rimuovere applicazioni aziendali essenziali, ma anche creare “whitelist” (solo app consentite) o “blacklist” (app vietate) per mantenere il controllo sull’ambiente software. Assicura che gli utenti abbiano accesso solo agli strumenti necessari per il lavoro e minimizza i rischi di applicazioni non sicure.

- Cancellazione remota dei dati (Remote Wipe): questa è una funzionalità critica in caso di smarrimento o furto di un dispositivo. Consente di cancellare selettivamente solo i dati aziendali o, in casi estremi, effettuare un wipe completo del dispositivo, riportandolo alle impostazioni di fabbrica. In questo modo proteggi le informazioni confidenziali dell’azienda da accessi non autorizzati, mitigando il rischio di fughe di dati.

- Monitoraggio e reporting: le piattaforme MDM forniscono dashboard e report dettagliati sullo stato di conformità dei dispositivi, sulle installazioni delle app, sullo stato della sicurezza e sull’utilizzo delle risorse.

- Localizzazione e geofencing: permette di localizzare un dispositivo smarrito o rubato e di definire “perimetri virtuali” (geofencing). Quando un dispositivo entra o esce da queste aree, è possibile attivare automaticamente policy specifiche, come il blocco di alcune funzionalità o l’invio di notifiche.Questa funzione aumenta la sicurezza e la capacità di recupero dei dispositivi, supportando anche scenari operativi che richiedono il rispetto di confini geografici.

Gestire il BYOD (bring your own device) con una strategia MDM

La pratica del BYOD (Bring Your Own Device), ovvero l’utilizzo di dispositivi personali (smartphone, tablet, laptop) per accedere a risorse e dati aziendali, è diventata un fenomeno sempre più diffuso e quasi inarrestabile nel mondo del lavoro moderno.

Spinta dalla ricerca di flessibilità, efficienza e familiarità con gli strumenti personali, questa tendenza offre indubbi vantaggi in termini di produttività e soddisfazione dei dipendenti.

Tuttavia, il BYOD introduce una sfida significativa per le aziende: come bilanciare la sicurezza dei dati aziendali con la privacy del dipendente? Senza un controllo adeguato, l’accesso a informazioni sensibili da dispositivi non gestiti può esporre l’organizzazione a rischi elevati di violazioni, perdita di dati e non conformità normativa.

È qui che una strategia MDM si rivela fondamentale. Le soluzioni di Mobile Device Management sono progettate per affrontare proprio questa complessità, consentendo di separare in modo netto l’ambiente lavorativo da quello personale sul medesimo dispositivo.

Ciò avviene spesso tramite la containerizzazione: una tecnologia che crea un “contenitore” virtuale e sicuro sul device, dove risiedono esclusivamente le app e i dati aziendali. In questo modo, l’azienda può gestire e proteggere le informazioni di sua proprietà, applicare policy di sicurezza stringenti e persino cancellare i dati aziendali da remoto, senza mai intaccare o accedere alle foto, ai messaggi o alle app personali del dipendente.

Per costruire un rapporto di fiducia e assicurare la piena trasparenza, è essenziale comunicare in modo chiaro e onesto ai dipendenti quali dati vengono monitorati e quali no. Una politica BYOD ben definita e comunicata, che rispetti pienamente il GDPR e le normative sulla privacy, è la chiave per implementare una strategia MDM di successo, garantendo sicurezza e serenità a tutti.

Come scegliere la soluzione MDM più adatta alla tua azienda

La scelta della soluzione MDM è un passo che deve allinearsi perfettamente alle esigenze specifiche della tua organizzazione: al tuo modello operativo e alle tue previsioni di crescita. Per guidarti in questa decisione strategica, è fondamentale considerare sia la tipologia di implementazione che una serie di criteri di valutazione chiave.

Innanzitutto, distinguiamo tra le principali tipologie di implementazione disponibili:

On-premise

L’installazione e la gestione del software MDM avvengono direttamente sui server all’interno della tua infrastruttura aziendale.

- Pro: Offre il massimo controllo diretto sull’ambiente, sui dati e sulle personalizzazioni infrastrutturali.

- Contro: Richiede un investimento iniziale maggiore in hardware e software, una maggiore complessità di gestione, manutenzione e aggiornamento a carico del tuo team IT.

Cloud (SaaS – Software as a Service)

La soluzione MDM è fornita come servizio da un provider esterno, accessibile via internet. Non è richiesta alcuna installazione interna.

- Pro: Maggiore scalabilità e flessibilità, costi iniziali inferiori (modello OPEX), manutenzione e aggiornamenti gestiti interamente dal fornitore, riducendo il carico sul tuo reparto IT.

- Contro: Minore controllo diretto sull’infrastruttura sottostante e potenziale dipendenza dal fornitore per le finestre di manutenzione.

Una volta definita la modalità di implementazione, considera questi criteri di valutazione per identificare la soluzione più adatta:

- Compatibilità con i sistemi operativi: assicurati che la soluzione supporti tutti i sistemi operativi dei dispositivi in uso nella tua azienda (iOS, Android, Windows, macOS e persino Linux o Chrome OS per alcuni);

- Livello di sicurezza e certificazioni: verifica le funzionalità di sicurezza offerte (crittografia, autenticazione multi-fattore, gestione delle patch) e le certificazioni di conformità (ISO 27001, GDPR compliance) del provider;

- Facilità di integrazione con altri sistemi aziendali: l’MDM dovrebbe integrarsi fluidamente con i tuoi sistemi esistenti, come directory (Active Directory), sistemi di gestione identità (IDM) e altre piattaforme di gestione aziendale;

- Scalabilità della soluzione: valuta se la soluzione è in grado di crescere con la tua azienda, supportando un numero crescente di dispositivi e nuove esigenze senza compromettere le performance;

- Qualità del supporto tecnico: un supporto tecnico reattivo e competente è fondamentale per risolvere rapidamente eventuali problemi e garantire la continuità operativa.

Scegliere la giusta soluzione MDM è un investimento nella sicurezza e nell’efficienza della tua azienda. Per un approfondimento su una strategia di applicazione del MDM, esplora le nostre guide dedicate.

Oltre l’MDM: il passaggio a EMM e UEM

Il Mobile Device Management (MDM) è ancora un valido sistema di gestione dei dispositivi mobili in azienda, ma l’evoluzione tecnologica e le crescenti esigenze di sicurezza e produttività hanno portato allo sviluppo di approcci più completi: l’Enterprise Mobility Management (EMM) e la Unified Endpoint Management (UEM).

L’Enterprise Mobility Management (EMM) rappresenta l’evoluzione naturale dell’MDM. Non si limita più solo alla gestione del dispositivo, ma abbraccia un ecosistema più ampio per la mobilità aziendale. L’EMM include tipicamente:

- Mobile Application Management (MAM): La gestione e la distribuzione sicura delle applicazioni mobili, sia quelle aziendali che di terze parti, con controllo su come i dati vengono utilizzati e protetti all’interno delle app.

- Mobile Content Management (MCM): La gestione e la distribuzione sicura di documenti e contenuti aziendali sui dispositivi mobili, garantendo che gli utenti abbiano accesso solo alle informazioni autorizzate e che queste siano protette. L’EMM, quindi, offre una visione più olistica della produttività e della sicurezza mobile, permettendo un controllo granulare sia sul dispositivo che sulle applicazioni e sui dati in esso contenuti. Per saperne di più, esplora le nostre soluzioni di Enterprise Mobility Management.

Lo stadio successivo di questa evoluzione è la Unified Endpoint Management (UEM). L’UEM unifica la gestione e la sicurezza di tutti gli endpoint della tua organizzazione in un’unica, centralizzata console.

Non parliamo più solo di smartphone e tablet, ma anche di laptop (Windows, macOS), desktop, dispositivi indossabili (wearable) e persino dispositivi IoT (Internet of Things). Questo approccio integrato elimina la frammentazione degli strumenti di gestione, semplifica le operazioni IT e rafforza la sicurezza complessiva, offrendo una visibilità e un controllo senza precedenti su ogni punto di accesso alla rete aziendale.

Domande frequenti (FAQ)

Per offrirti maggiore chiarezza sul Mobile Device Management e le sue implicazioni, abbiamo raccolto alcune delle domande più comuni.

L’azienda può vedere i miei dati personali con l’MDM?

No. Una soluzione MDM ben configurata e implementata correttamente, soprattutto in scenari BYOD (Bring Your Own Device), è progettata per separare rigorosamente i dati aziendali da quelli personali.

L’azienda può monitorare e gestire solo le applicazioni e i dati aziendali presenti sul dispositivo (spesso all’interno di un “contenitore” separato), ma non ha accesso a foto, messaggi privati, cronologia di navigazione o altre informazioni personali del dipendente.

Qual è la differenza tra MDM, MAM e EMM?

Per riassumere, possiamo distinguere i tre approcci come segue:

- MDM (Mobile Device Management): si concentra sulla gestione e la sicurezza dell’intero dispositivo (hardware, sistema operativo). Permette di configurare policy, bloccare o cancellare il dispositivo da remoto.

- MAM (Mobile Application Management): si focalizza sulla gestione delle singole applicazioni. Permette la distribuzione, l’aggiornamento e la protezione delle app aziendali, anche su dispositivi non gestiti da MDM, controllando il flusso dei dati all’interno delle app.

- EMM (Enterprise Mobility Management): è un’evoluzione più completa che include MDM, MAM e spesso anche MCM (Mobile Content Management), per una gestione olistica della mobilità aziendale che copre dispositivi, app e contenuti.

Una soluzione MDM è adatta anche per una PMI?

Assolutamente sì. Anche le PMI beneficiano enormemente di una soluzione MDM. La diffusione dei dispositivi mobili e la necessità di garantire la sicurezza dei dati non sono esclusive delle grandi aziende.

L’MDM aiuta le PMI a proteggere le loro informazioni, a gestire efficientemente i dispositivi (anche con poche risorse IT) e a mantenere la conformità, permettendo loro di competere in sicurezza e flessibilità.

Cosa succede esattamente se un dispositivo aziendale viene perso o rubato?

In caso di smarrimento o furto di un dispositivo aziendale, l’MDM consente al reparto IT di agire immediatamente e da remoto. Le funzionalità più comuni includono:

- Localizzazione: tentativo di rintracciare la posizione del dispositivo.

- Blocco: il dispositivo viene bloccato per impedirne l’accesso non autorizzato.

- Cancellazione dei dati (Remote Wipe): i dati aziendali possono essere cancellati selettivamente o l’intero dispositivo può essere ripristinato alle impostazioni di fabbrica, proteggendo le informazioni sensibili da usi impropri.

È possibile rimuovere l’MDM da un dispositivo personale?

Sì, generalmente è possibile. Se un dispositivo personale viene configurato con una soluzione MDM (es. per una policy BYOD), in caso di cessazione del rapporto lavorativo o di cambio di policy, il dipendente può rimuovere il profilo MDM. Questo processo cancellerà tutti i dati e le applicazioni aziendali, ma lascerà intatti i dati personali, riportando il dispositivo al suo stato originale pre-MDM per l’uso personale. La procedura esatta può variare a seconda del sistema operativo e della soluzione MDM specifica.