Shadow IT: definizione e rischi per le aziende

Data: 2 Febbraio 2026La velocità dell’innovazione digitale ha superato la capacità di controllo dei perimetri tradizionali. Mentre il tuo dipartimento IT pianifica la sicurezza, un collaboratore ha già attivato un nuovo agente AI per automatizzare un processo o ha spostato file critici su un cloud non censito per guadagnare tempo. Questo dinamismo, se non governato, alimenta la Shadow IT, un fenomeno che oggi rappresenta una delle sfide più complesse per la resilienza aziendale.

Ignorare ciò che accade nell’ombra non è una soluzione praticabile. Per garantire la business continuity nel 2026, la tua organizzazione deve trasformare l’invisibile in un asset governato, integrando agilità operativa e protezione del dato.

Che cos’è la Shadow IT e come si manifesta oggi

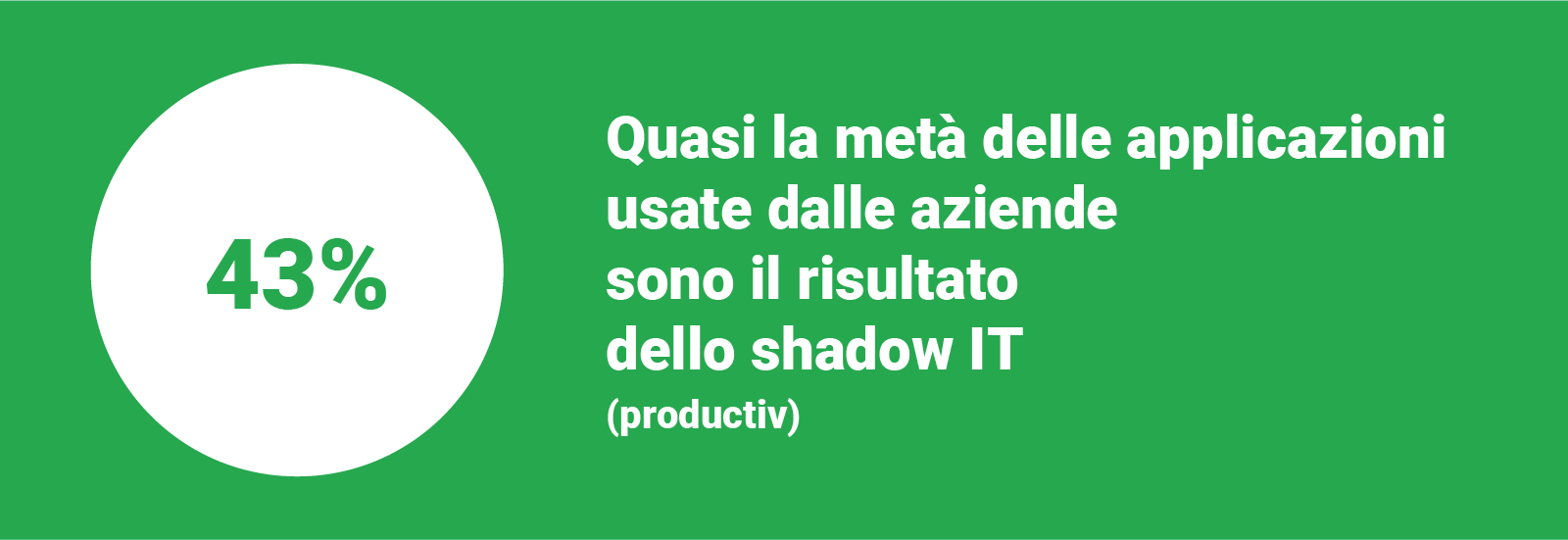

La Shadow IT comprende tutte le risorse hardware o software utilizzate all’interno dell’azienda senza l’approvazione del dipartimento IT. Oggi il fenomeno ha assunto proporzioni massive a causa della spesa IT globale, che nel 2026 toccherà i 6,15 trilioni di dollari, trainata dalla facilità di accesso ai servizi cloud.

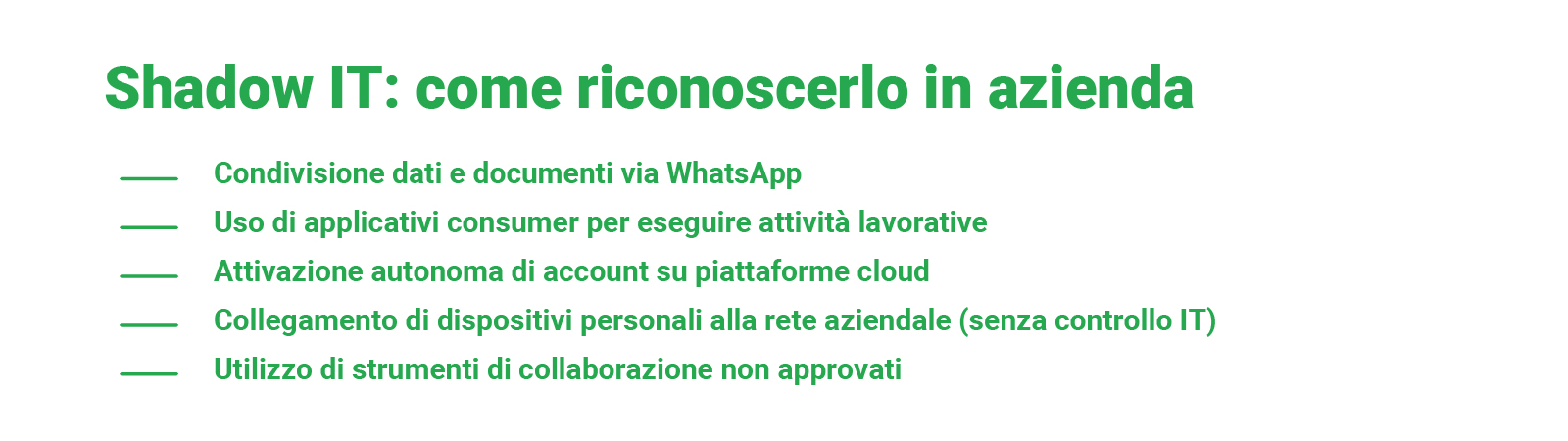

Le manifestazioni attuali includono:

- Software e SaaS: l’attivazione autonoma di tool per il project management o servizi di storage cloud personali per gestire documenti riservati.

- Comunicazione: l’uso di messaggistica istantanea non crittografata secondo gli standard aziendali per scambi professionali.

- Hardware: la proliferazione di dispositivi BYOD (Bring Your Own Device) e sensori IoT che si connettono alla rete senza essere censiti.

Senza una corretta strategia di sicurezza informatica, questi strumenti rimangono invisibili ai sistemi di monitoraggio, creando pericolosi punti di ingresso per minacce esterne.

Dall’AI Generativa alla Shadow AI: la nuova frontiera

Con l’avvento degli strumenti di AI generativa, la frontiera del rischio si è spostata sulla Shadow AI. Non si parla più di semplici chatbot, ma di Agenti AI che i dipendenti utilizzano per analizzare dati complessi, generare codice e molto altro.

L’uso non regolamentato di questi strumenti espone l’azienda a una perdita involontaria di proprietà intellettuale. Il pericolo risiede nell’inserimento di segreti industriali in modelli pubblici: queste informazioni vengono assimilate dall’intelligenza artificiale, uscendo definitivamente dal controllo dell’organizzazione. La sfida per il CIO moderno è governare l’adozione dell’intelligenza artificiale, offrendo alternative aziendali sicure che non penalizzino la produttività.

Perché i dipendenti adottano la Shadow IT

Un’analisi corretta identifica la Shadow IT come il segnale di un gap tecnologico. I collaboratori non cercano di aggirare le regole per dolo, ma per rispondere alle necessità di un mercato che richiede risposte immediate. I motivi principali dell’adozione sono:

- Ricerca di agilità: la necessità di bypassare i tempi burocratici di approvazione interna per attivare rapidamente una soluzione.

- Migliore User Experience: la preferenza per strumenti consumer più intuitivi rispetto ai software legacy forniti dall’azienda.

- Collaborazione esterna: l’esigenza di allinearsi ai tool utilizzati da partner e fornitori per facilitare lo scambio di informazioni.

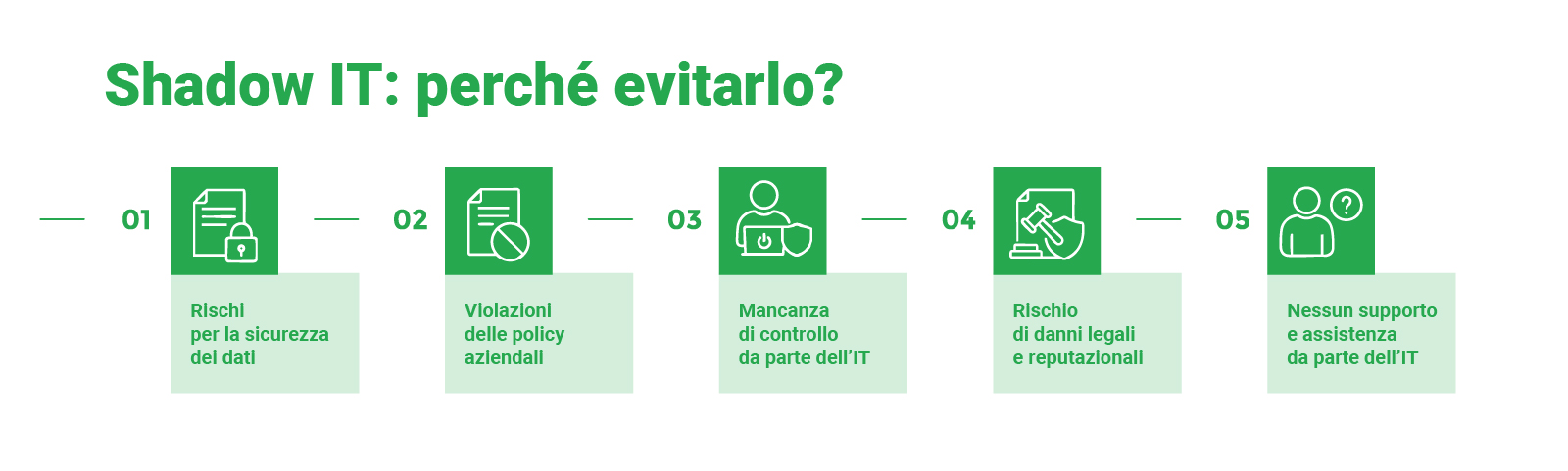

Qual è il principale rischio dello Shadow IT nelle aziende?

Il rischio legato alla tecnologia “ombra” è oggi un problema di natura economica, legale e reputazionale, amplificato da normative ormai pienamente operative.

- Data Breach e Ransomware: i software non monitorati non ricevono gli aggiornamenti di sicurezza necessari. Queste vulnerabilità diventano vettori privilegiati per attacchi ransomware che possono paralizzare l’intera infrastruttura.

- Compliance (NIS2 e DORA): nel 2026, il mancato governo degli asset informatici espone a sanzioni pesantissime. Le normative europee come la NIS2 e il DORA impongono responsabilità dirette al management per la mancata visibilità sui rischi della supply chain e dei sistemi “ombra”.

- Silos e Incoerenza dei dati: la Shadow IT frammenta il patrimonio informativo. Si creano silos di dati non sottoposti a backup, rendendo impossibile un’analisi veritiera delle performance e compromettendo il recupero delle informazioni in caso di disastro.

Strategie di gestione: CASB, Zero Trust e AI Security Platforms

In WeAreProject suggeriamo di affrontare la Shadow IT con un approccio che preveda una visibilità coordinata piuttosto che con semplici divieti (che nella maggior parte dei casi risultano inefficaci).

- Implementazione di CASB: i Cloud Access Security Broker agiscono come filtri intelligenti, permettendo di identificare le applicazioni cloud in uso e applicare policy di sicurezza in tempo reale.

- Modello Zero Trust: questa strategia sposta l’attenzione dal perimetro all’identità. Ogni accesso deve essere verificato, indipendentemente dal dispositivo utilizzato, riducendo l’impatto dei device non censiti.

- AI Security Platforms: sono strumenti ormai essenziali. Consentono di centralizzare la visibilità su tutte le integrazioni AI, verificando che i modelli usati dai diversi reparti siano conformi e sicuri.

Domande frequenti (FAQ)

Chi è il responsabile legale in caso di data breach causato da Shadow IT?

La responsabilità finale ricade sul titolare del trattamento dati (l’azienda). Le autorità competenti valutano se l’organizzazione ha implementato misure tecniche e organizzative adeguate a prevenire l’uso di strumenti non sicuri.

Come può l’IT supportare il business senza diventare un collo di bottiglia?

Adottando un approccio consultivo e creando un catalogo di servizi approvati che offra la stessa flessibilità dei tool consumer, ma con la garanzia della sicurezza aziendale.

Qual è l’impatto della Shadow IT sui costi nascosti?

Oltre al rischio sanzionatorio, esiste lo spreco di budget dovuto alla duplicazione delle licenze SaaS pagate dai singoli reparti, che potrebbero essere ottimizzate tramite una gestione centralizzata.

Esistono strategie per spingere i dipendenti a dichiarare i software “ombra”?

La trasparenza è l’incentivo migliore. Creare processi di approvazione rapidi e canali dove suggerire nuovi strumenti permette all’IT di mappare il fenomeno e mettere in sicurezza le risorse utili al business.