Cyber Risk: guida alla gestione e prevenzione per aziende

Data: 17 Febbraio 2026La digitalizzazione integrale dei processi aziendali ha reso la competitività inseparabile dalla sicurezza. Ogni innovazione introdotta per guadagnare scalabilità e agilità porta con sé un’esposizione proporzionale al Cyber Risk, ovvero il rischio cibernetico. Gestire questa minaccia è oggi il requisito fondamentale per proteggere la business continuity e l’integrità del tuo patrimonio informativo.

Cyber Risk cos’è e cosa riguarda realmente nelle imprese

Il Cyber Risk è la probabilità che un evento informatico comprometta la riservatezza, l’integrità o la disponibilità dei dati della tua azienda. Questa minaccia informatica riguarda ogni asset digitale, sia esso un hardware fisico o un’applicazione software nel cloud.

Per affrontare correttamente il problema, devi distinguere tra due grandi categorie di rischio:

- Rischio IT accidentale: comprende guasti tecnici, incendi nei datacenter o involontari errori umani.

- Cyber crime deliberato: riguarda le azioni malevole di hacker e gruppi criminali che utilizzano malware e ransomware per scopi di lucro.

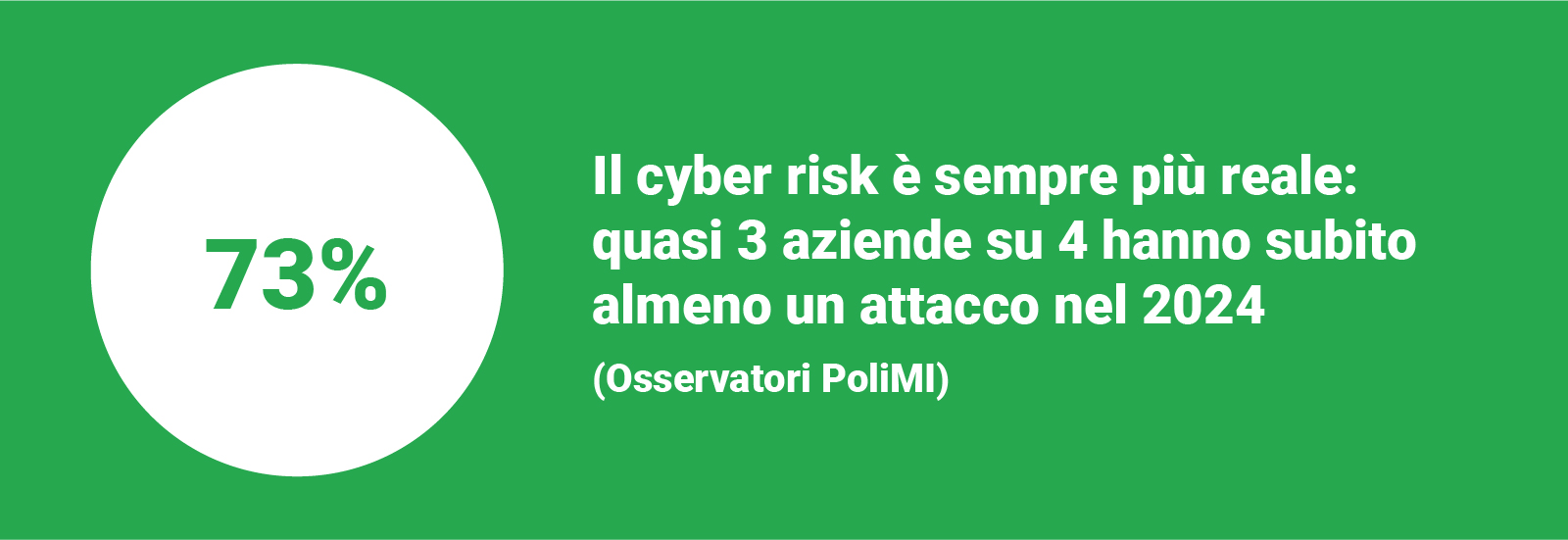

Il senso di urgenza è supportato dai dati: il tempo medio per identificare e contenere una violazione supera spesso i 200 giorni. Questo significa che un attaccante può agire indisturbato nel tuo perimetro per mesi prima di essere rilevato. Implementare una strategia di sicurezza informatica proattiva è l’unico modo per accorciare questa finestra di vulnerabilità.

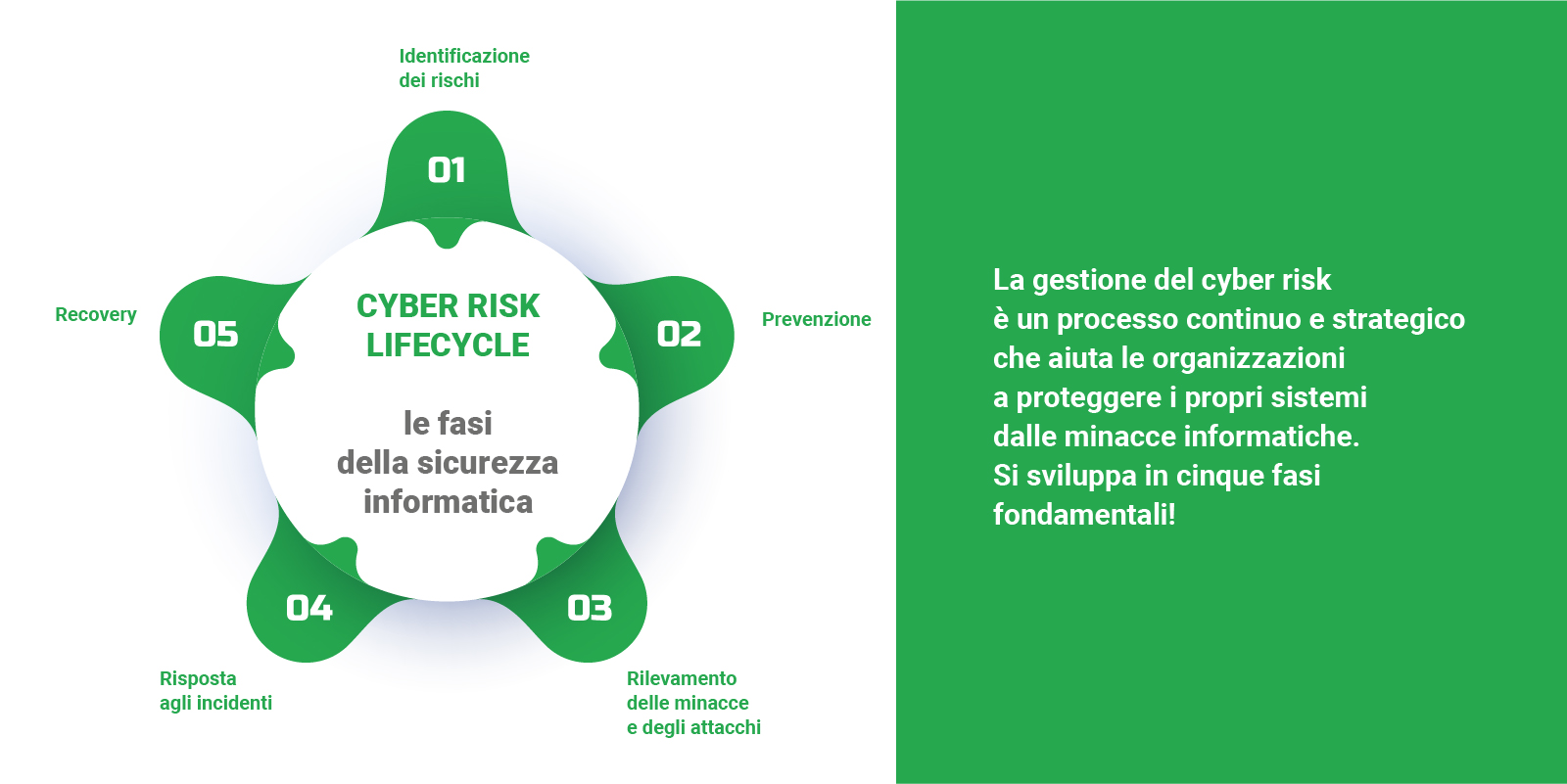

Il processo di Cyber Risk Management: un approccio metodologico

La gestione del rischio non è un evento isolato, ma un processo ciclico di miglioramento continuo basato sul modello PDCA (Plan-Do-Check-Act). Come IT Manager, devi integrare il Cyber Risk Management all’interno della più ampia strategia di gestione dei rischi aziendali (ERM).

Il metodo si articola in fasi precise:

- Identificazione: mappare tutti gli asset e le potenziali minacce.

- Analisi dell’impatto: quantificare i danni operativi ed economici di un eventuale blocco.

- Valutazione delle priorità: decidere quali vulnerabilità richiedono un intervento immediato.

- Mitigazione: applicare le soluzioni tecniche e organizzative per ridurre il rischio.

Puoi seguire un approccio basato sugli asset, ispezionando i punti deboli di ogni dispositivo, oppure un approccio basato sulle minacce, simulando scenari di attacco esterni per testare la tenuta delle tue difese.

Framework di Cyber Risk Assessment: gli standard internazionali

Per non procedere per tentativi, la tua azienda deve adottare framework riconosciuti a livello globale, come il Framework Nazionale per la Cybersecurity e la Data Protection o la norma ISO/IEC 27001. Questi standard forniscono un linguaggio comune tra il reparto IT e il board direttivo.

Un assessment professionale permette di definire due parametri critici:

- Risk Appetite: il livello di rischio che l’azienda è disposta a correre per raggiungere i propri obiettivi di business.

- Risk Tolerance: lo scostamento massimo accettabile rispetto al risk appetite definito.

Combinando la probabilità di un evento con l’entità del danno finanziario, otterrai una mappa chiara di dove investire il budget per ottenere il massimo ritorno in termini di sicurezza.

Cyber Risk: le misure minime di sicurezza indispensabili per la pmi

Esistono azioni concrete che puoi implementare subito per ridurre drasticamente la superficie di attacco della tua PMI. Queste misure minime sono il primo baluardo contro le frodi informatiche:

- Autenticazione a più fattori (MFA): impedisce l’accesso non autorizzato anche in caso di furto delle password.

- Minimo privilegio: limita l’accesso ai dati sensibili solo a chi ne ha effettivamente bisogno per il proprio ruolo.

- Backup regolari: garantisce il ripristino dei sistemi in caso di attacco ransomware, a patto che i backup siano isolati e testati.

- Security Awareness Training: trasforma i tuoi dipendenti in una difesa attiva, rendendoli capaci di riconoscere prontamente ogni tentativo di phishing.

L’impatto economico e legale va oltre la semplice perdita di dati

L’investimento in sicurezza informatica è una protezione diretta del valore del tuo brand. Le conseguenze di un attacco non gestito sono devastanti: si va dai costi di ripristino tecnologico alle sanzioni pesantissime previste dal GDPR.

Nel 2026, il costo medio di una violazione dei dati ha raggiunto i 4,88 milioni di dollari (Fonte: IBM Cost of a Data Breach Report 2025). A questa cifra devi aggiungere il danno reputazionale, spesso difficile da quantificare ma capace di allontanare clienti e investitori per anni. Per gestire il rischio residuo, ovvero quello che non può essere eliminato tecnicamente, è opportuno valutare la sottoscrizione di una polizza assicurativa Cyber, trasferendo parte dell’onere economico a terzi.

Domande frequenti sulla sicurezza informatica aziendale

Qual è l’impatto economico reale di un attacco cyber per una PMI italiana?

Oltre ai costi tecnici immediati, una PMI subisce un blocco operativo che può durare settimane. Il danno reputazionale può portare alla perdita di contratti chiave e alla riduzione della fiducia del mercato.

Quali sono le misure minime di sicurezza da adottare subito?

Le priorità sono l’MFA, la gestione rigorosa degli accessi, i backup offline e la formazione dei dipendenti contro le tecniche di social engineering.

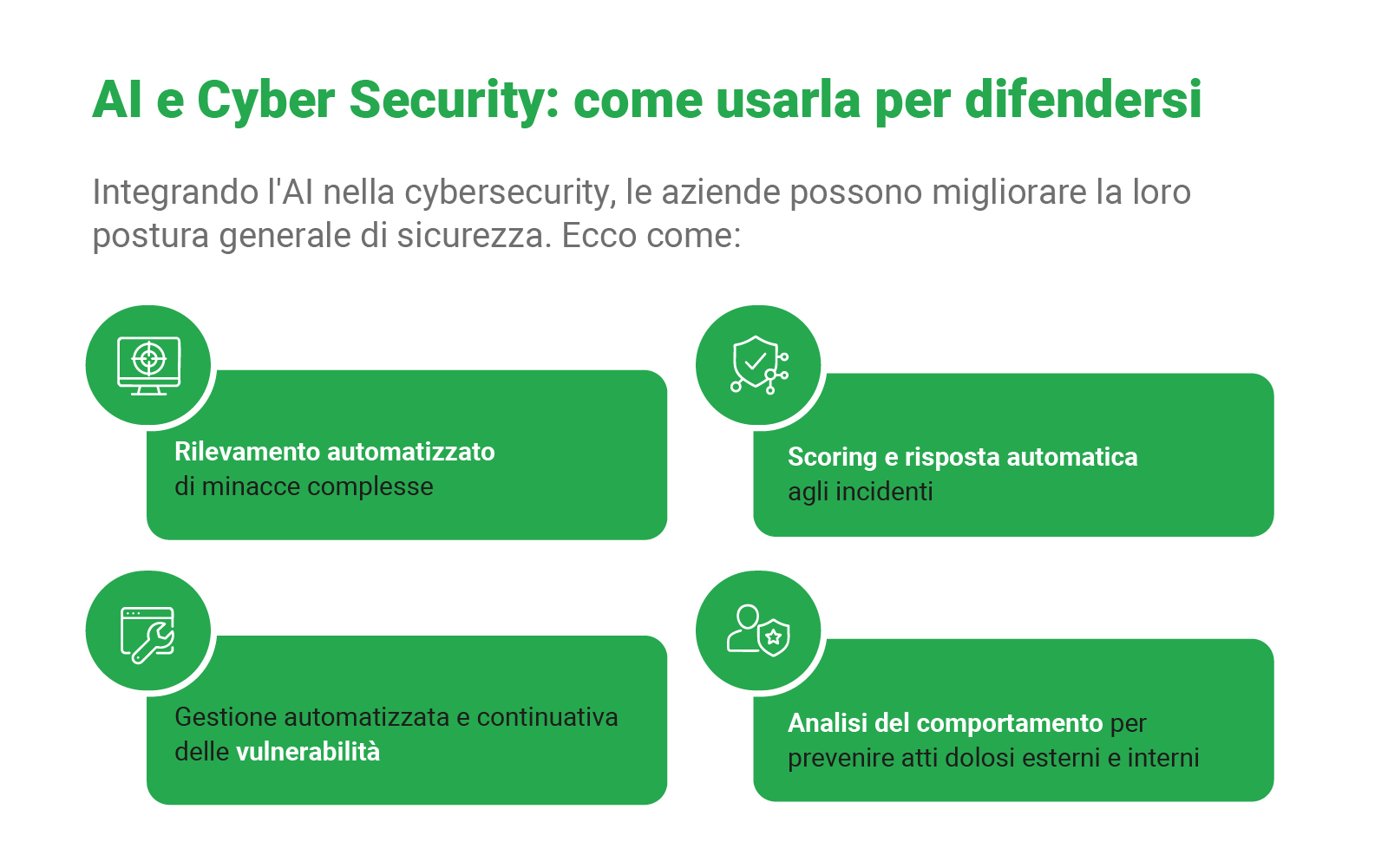

Perché firewall e antivirus tradizionali non sono più sufficienti?

Gli attaccanti utilizzano oggi minacce zero-day e attacchi fileless che aggirano le firme statiche dei vecchi software. Serve un approccio basato sull’analisi del comportamento e sulla logica Zero Trust.

Qual è la differenza tra Cyber Risk Assessment e controllo tecnico?

Un controllo tecnico è una fotografia istantanea dei software. Un Cyber Risk Assessment è un’analisi strategica che correla le vulnerabilità tecniche con i processi di business e l’impatto economico per l’azienda.